Сейчас внимательно посмотрю и разберусь…

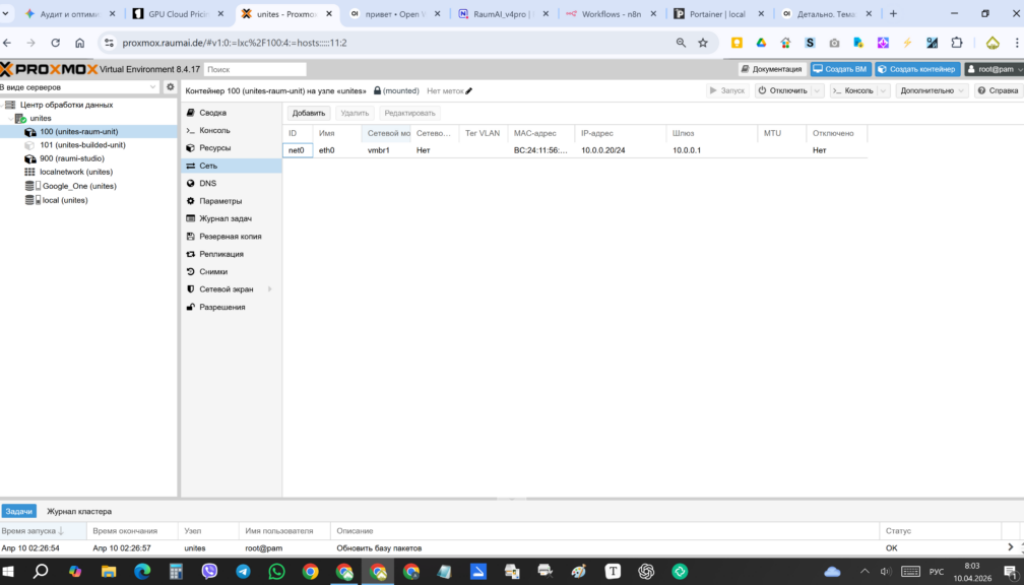

На скриншоте я вижу интерфейс гипервизора Proxmox. Выделен LXC-контейнер **100 (unites-raum-unit)**, и сейчас открыта вкладка **«Сеть»**.

Я вижу следующие параметры:

* Сетевой мост: `vmbr1`

* IP-адрес: `10.0.0.20/24`

* Шлюз: `10.0.0.1`

Также в дереве серверов слева я замечаю саму 100-ю машину, нашу 900-ю машину для дистрибьюторов (`raumi-studio`) и еще один контейнер — **101 (`unites-builded-unit`)**. В хранилищах подключены локальные диски и Google One.

**Мой архитектурный вывод по увиденному:**

Сетевая настройка полностью подтверждает вашу изначальную концепцию. Машина 100 находится в изолированной «серой» подсети (`10.0.0.x`), у неё действительно нет прямого выхода в мир без проксирования. Это отличный фундамент для нашего защищенного контура и «цифрового сейфа».

Однако, вы упомянули, что это данные об *аппаратной* части, а открыта вкладка *сети*. Чтобы я мог оценить запас прочности системы перед чисткой Portainer, у меня есть **три вопроса**:

1. **Выделенные ресурсы (CPU/RAM/Disk):**

Пожалуйста, покажите вкладку **«Ресурсы»** (или «Сводка») для 100-й машины. Мне нужно понимать, сколько ядер процессора, оперативной памяти и дискового пространства ей выделено. Учитывая, что внутри работают Qdrant (векторная база любит память), n8n и Presidio, нам важно знать жесткие лимиты контейнера.

2. **Роль 101-й машины:**

В списке слева есть контейнер `101 (unites-builded-unit)`. Он не упоминался в нашем изначальном брифе. Какую функцию он выполняет? Это тестовый полигон или сборочный узел?

3. **Маршрутизация:**

Шлюз `10.0.0.1` — это сам хост Proxmox (настроенный через NAT), или у вас развернут отдельный виртуальный маршрутизатор/файрвол (например, pfSense/OPNsense) для управления трафиком?

Жду данные по ресурсам (можно просто текстом или новым скрином), и сразу после этого переходим к разбору внутренностей Portainer!

🤖 | 📅 | 🧠 CTX 6